Cyber-Hegemonie zerbrochen: Navigieren auf den geopolitischen Schlachtfeldern der digitalen Kriegsführung

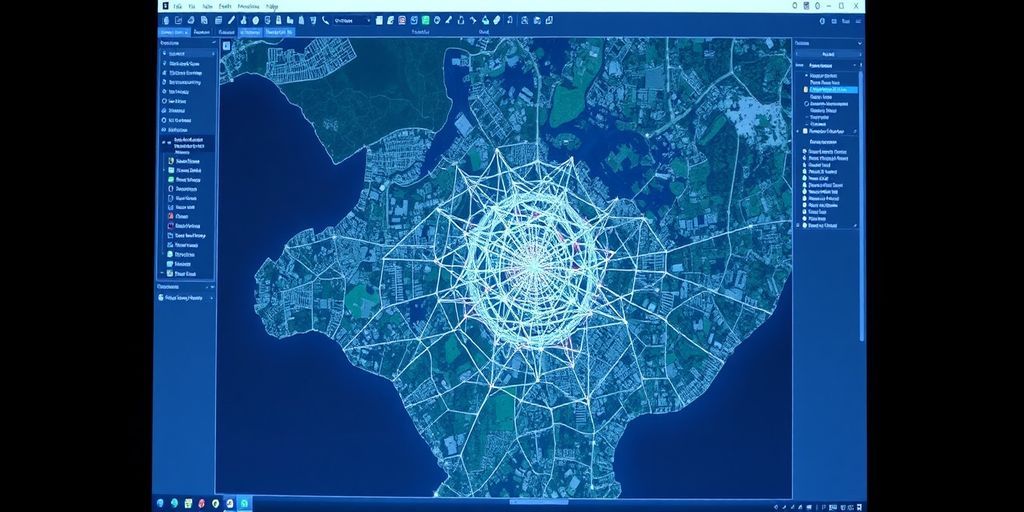

Geopolitische Spannungen befeuern Cyber-Operationen, politisieren Technologie. Wir befinden uns im Cyberkrieg, der fortgeschrittene Verteidigung erfordert.